Wie Sie eine WordPress Backdoor in einer gehackten WordPress-Site finden und beheben / schließen.

Das Szenario:

Eine WordPress-Site wurde gehackt. Die Schadsoftware wurde entdeckt und entfernt, Nutzer-Passworte und Admin-Accounts geändert und die Site nach einer abschließenden Überprüfung wieder Live geschaltet.

Die Freude/Erleichterung ist zunächst groß.

Nach kurzer Zeit ist die Site jedoch erneut infiziert. Dies geschieht, wenn nicht richtig aufgeräumt wurde, oder keine Klarheit darüber bestand, wonach gesucht werden muß.

In den meisten Fällen eines Website-Hacks, liegt nicht nur eine Infizierung der betroffenen Website durch ein Schadprogramm vor. Meist wurde – bevor die Website mit dem Schadprogramm infiziert wurde – eine Hintertür (Backdoor) durch einen Hacker etabliert. Eine WordPress Backdoor erlaubt es dem Hacker, die normalen Authentifizierungen zu umgehen und sich durch diese Hintertür im System anzumelden, um dort sein Unwesen zu treiben.

Ist eine Backdoor erst einmal eingerichtet, nutzen Änderungen der Passwörter und Benutzernamen etc. nichts mehr, sie können durch die Backdoor einfach umgangen werden.

In diesem Artikel zeige ich Ihnen, wie Sie eine WordPress Backdoor in einer gehackten WordPress-Website entdecken und (möglicherweise) beheben können, oder sich vor der Gefahr eines Hacker-Angriffes besser schützen können.

WICHTIGE Anmerkung:

So etwas steht gerne am Ende eines solchen Artikels. Dumm, wenn Sie – wie ich so gerne – in Aktionismus verfallen und sofort die vorgeschlagenen Maßnahmen in Angriff nehmen, OHNE den Artikel bis zum Ende durchgelesen haben:

Bevor Sie die hier aufgeführten Abwehrmaßnahmen einleiten:

Erstellen Sie ein komplettes BackUp Ihrer Website her. Komplett meint:

- Ein BackUp aller Dateien auf Ihrem FTP-Server

- Ein BackUp Ihrer WordPress Installation.

- Ein BackUp Ihrer Datenbank(en).

Führen Sie erst dann die unten aufgeführten Maßnahmen durch.

Was ist eine WordPress Backdoor?

Die Einrichtung einer WordPress Backdoor ist (nicht nur bei einem WordPress-Hack) ein Verfahren zur Umgehung der üblichen Authentifizierung und bietet die Möglichkeit aus der Ferne auf einen Server zugreifen und dabei unerkannt zu bleiben.

Die meisten Hacker installieren zunächst eine Backdoor in einem System. Dies ermöglicht ihnen dauerhaft Zugriff auf das angegriffene System, also auch nach der Entdeckung, dass es geschädigt wurde und entsprechende Gegenmaßnahmen bereits eingeleitet wurden.

Wichtig: Backdoors überleben sehr häufig Updates, so dass die befallene Website auch bei regelmäßigen Aktualisierungen anfällig bleibt Das gilt leider auch dann, wenn Sie bereits damit beschäftigt sind, dieses Schlamassel aufzuräumen.

Bleiben Sie dran!

WordPress Backdoors | Arten

- Einige sehr einfache WordPress Backdoors erlauben es ihren Benutzern, versteckte Admin-Accounts zu erstellen. Damit können Sie innerhalb der befallenen WordPress-Site Schaden anrichten.

- Andere WordPress Backdoors ermöglichen es dem Hacker, jeden beliebigen PHP-Code (direkt aus dem Browser heraus gesendet) auszuführen.

- Komplexe WordPress Backdoors verfügen über eine vollwertige Benutzeroberfläche, über die Hacker eMails (Spam) massenhaft versenden können, SQL-Abfragen ausführen, andere Websites angreifen und ebenfalls befallen und auch sonst alles tun können, was sie tun wollen.

Das sollte man wissen:

Meist sind nicht Sie persönlich, oder Ihre Website Ziel des Angriffes. In der Regel ist das Ziel der Hacker der leistungsstarke Server, mit dessen Hilfe sie ihr Unwesen aus einem sicheren Versteck heraus betreiben können. Sie brauchen den Hack also nicht persönlich zu nehmen. Das macht es vielleicht leichter für Sie, wenn auch nicht weniger ärgerlich.

Wo versteckt sich der Schad-Code einer WordPress Backdoor?

Die Grundregel lautet:

Hacker wollen, dass der Schad-Code bei Updates von Themes/Core/Plugins überlebt.

Der Schad-Code ist also bevorzugt an Orten zu suchen, die auch bei regelmäßiger Wartung und Pflege einigermaßen unbehelligt bleiben.

Backdoors auf einer WordPress-Installation werden am häufigsten in folgenden Orten gespeichert:

1. Themes

Gemäß der oben erwähnten Grundregel versteckt sich eine WordPress Backdoor nicht in dem aktuellen Theme, welches Sie gerade für Ihre Website verwenden. Dort wäre es von Updates zu stark gefährdet.

Also: wenn Sie veraltete Themes in Ihrem Themes-Verzeichnis aufbewahren, oder über andere inaktive Themes verfügen, dann ist die Wahrscheinlichkeit mehr als groß, dass die Schad-Codes genau dort versteckt sind.

Darum: Ich empfehle Ihnen das Löschen aller inaktiven Themes.

Übrigens: Es gibt viele tolle Themes für WordPress. Auch kostenlose. Bitte überprüfen Sie kritisch, ob Sie der Quelle Ihres neuen Lieblingsthemes vertrauen können. Umsonst kann manchmal ganz schön teuer werden …

Vertrauenswürdige Quellen für WordPress-Themes finden Sie hier:

>> Elegant Themes Premium WordPress Themes (Afilliate Link) *

>> Themeforest Premium WordPress Themes

>> Kostenlose WordPress Themes

* Hinweis: Dieser Link ist ein sogenannter "Affiliate-Link". Dies bedeutet, wenn Sie auf diesen Link klicken und ein Theme von Elegant Themes erwerben, erhalte ich eine Affiliate-Provision.

2. Plugins

Plugins sind wahrhaft ein großartiger Ort für Hacker. Schad-Code lässt sich aus drei Gründen dort hervorragend verstecken:

1. Wohl kaum jemand nimmt sich die Zeit ein neues Plugin nach Schad-Code zu überprüfen, bevor es zum Einsatz kommt.

2. Man glaubt es kaum – aber viele WordPress User aktualisieren ihre im Einsatz befindlichen Plugins nicht wirklich gern, weil sie Schwierigkeiten mit der Lauffähigkeit ihrer Website befürchten.

3. Es gibt (reichlich) Plugins, die sehr schlecht codiert/programmiert sind. Dies macht es Hackern leicht dort anzusetzen und eine WordPress Backdoor zu etablieren.

3. Upload Verzeichnis

Wahrscheinlich überprüfen Sie Ihr Upload-Verzeichnis nicht regelmäßig. Warum auch? Sie laden einfach ein Bild in Ihr System und verwenden es in einem Ihrer Beiträge. Sie haben wahrscheinlich bereits Hunderte von Bildern in Ihrem (fein säuberlich nach Jahr und Monat aufgeteilten) Upload Verzeichnis.

In diesem Verzeichnis die Übersicht zu behalten ist wirklich nicht ganz einfach. Daher ist es unglaublich reizvoll für Hacker, eine WordPress Backdoor in Ihrem Upload Verzeichnis zu platzieren, weil es so einfach ist diese in dem Wust von den dort beherbergten Mediendateien vor Ihnen zu verstecken.

Zudem ist das Upload-Verzeichnis beschreibbar, eine wesentliche Voraussetzung dafür, dass eine Backdoor (und nicht nur die) erfolgreich etabliert werden kann. Die meisten WordPress-Nutzer verfügen über keinerlei Monitoring Plugins wie zum Beispiel >> Sucuri. Dieses Plugin überwacht unter anderem die vielen WordPress Unterordner und die zahllosen sich darin befindlichen Dateien penibel. Eine kostenlose Alternative zu Sucuri ist der >> Exploit Scanner.

Tipps

Das Upload Verzeichnis ist ein bevorzugtes Angriffs-Ziel für Hacker. Eine Menge WordPress Backdoors werden hier platziert. Wenn Sie also den Verdacht haben, dass Ihre WordPress Website möglicherweise gehackt wurde, dann ist das Upload Verzeichnis ein guter Ort sich auf die Suche nach dem Quell des Übels zu machen.

Wenn Sie in Ihrem Upload Verzeichnis eine Datei mit der Endung .php entdecken, dann haben Sie Gewissheit: Eine .php-Datei hat in diesem Verzeichnis absolut nichts verloren. Vernichten Sie sie !!!

4. wp-config.php Datei | wp-includes Verzeichnis

wp-config.php

Die Datei wp-config.php ist ebenfalls ein von Hackern bevorzugter Ort zum verstecken von WordPress Backdoors. Zumeist wird sie nur einmal, nämlich bei der WordPress-Installation aufgerufen und fristet ansonsten ein in der Regel völlig unbeachtetes Dasein.

Nehmen Sie die Datei im Verdachtsfall ruhig unter die Lupe und vergleichen Sie diese mit einer Standard wp-config.php. Nicht alle Unterschiede, die Sie finden sind ein Hack! Aber ein Hinweis könnten Sie dort möglicherweise finden …

/ wp-includes /

Das Verzeichnis / wp-includes / ist ein weiterer äusserst beliebter Ort zum verstecken von Schadcode. Denn es gehört ebenfalls zu den schattigen Plätzchen, wo sich die meisten WordPress User nur selten aufhalten.

Übrigens:

Einige (smarte) Hacker hinterlassen mehr als nur eine WordPress Backdoor. Sobald sie die erste etabliert haben, bauen sie eine weitere, meist aber gleich ein paar weitere Backdoors ein, um auch bei der Entdeckung einer WordPress Backdoor weiterhin Zugriff auf Ihr System zu halten.

Das bedeutet, dass Sie sich nicht drauf verlassen können, dass Sie das Problem gelöst haben, wenn Sie eine Backdoor entdeckt haben.

Camouflage – getarnte WordPress Backdoors

Eine WordPress Backdoor ist eigentlich immer getarnt.

Als Tarnung werden besonders häufig Dateinamen benutzt, die ähnlich der offiziellen WordPress-Terminologie klingen.

So fällt es natürlich wesentlich schwerer sie aufzuspüren.

Einige Beispiele:

Eine getarnte WordPress Backdoor im im Verzeichnis / wp-includes / heisst zum Beispiel wp-user.php (diese ist in einer normalen WordPress-Installation nicht vorhanden). Es existiert standardmäßig eine user.php im Verzeichnis / wp-includes / – nicht aber die Datei wp-user.php.

- Es befindet sich eine PHP-Datei namens hello.php im Upload Verzeichnis. Ein Schadcode wurde also als Hallo Dolly Plugin verkleidet. Aber was zum Teufel hat diese Datei wohl in Ihrem Upload Verzeichnis zu suchen? (siehe oben: keine Dateien mit der Endung .php im Upload-Verzeichnis!)

- Es werden auch Namen wie wp-content.old.tmp, data.php, php5.php, oder ähnliche verwendet. Eine PHP-Datei muss nicht zwingend mit der Suffix .php enden, nur weil es sich hierbei um eine PHP-Datei handelt. Es kann auch eine ZIP-Datei sein.

In den meisten Fällen werden solche Dateien mit base64 codiert. Auch die in ZIP-Dateien verborgenen PHP-Scripte führen in der Regel alle gängigen Operationen aus – also zum Beispiel das Hinzufügen von Spam-Links, das Hinzufügen von Spam-Seiten auf Ihrer Site, Umleitungen von Ihrer Website auf Spam-Seiten, und andere unangenehme Dinge …

Ist WordPress unsicher?

Das könnten Sie – nach dem, was Sie soeben gelesen haben skeptisch geworden – jetzt gerade denken.

Das ist nachvollziehbar, beruhigender Weise aber falsch. Die aktuelle Version von WordPress hat augenblicklich keine bekannten wesentlichen Schwachstellen. Darauf alleine kann man sich allerdings nicht verlassen. Daher wird WordPress beständig weiter entwickelt und aktualisiert. So kann auf alle bekannt gewordenen Hacks sehr schnell reagiert werden.

WordPress Backdoors sind nicht der erste Schritt zum Hack. Oft finden Hacker einen Exploit in einem Drittanbieter-Plugin oder einem Skript, welches ihnen erst die Möglichkeit bietet eine WordPress Backdoor auf Ihrem WordPress-System zu etablieren.

Tipp:

Je aktueller Sie ihr System halten, umso sicherer ist Ihre Website vor Hacks. Aktualisieren Sie also regelmäßig sowohl WordPress, als auch die von Ihnen verwendeten PlugIns und Themes. Dies ist eine der wesentlichen Schutzmaßnahmen vor einem Hack.

Wie findet und beseitigt man eine WordPress Backdoor?

Sie haben nun einen ersten Eindruck davon erhalten, was eine WordPress Backdoor ist und wie sie entdeckt werden kann. Ist Ihre Site von einem Schadprogramm befallen, dann müssen Sie damit beginnen, diese aufzuspüren. Im Prinzip ist die Reinigung einer WordPress-Site so einfach wie das Löschen einer Datei oder eines Codes.

Allerdings besteht der schwierigste Teil Ihrer Aufgabe darin, den Schad-Code zu finden. Am einfachsten ist dies natürlich mit Hilfe eines Malware-Scanner WordPress-Plugins. Ich empfehle >> Sucuri (Ja – es kostet Geld).

Sie können auch den kostenlosen >> Exploit Scanner verwenden, aber bitte bedenken Sie, dass base64 Codes auch in Plugins verwendet werden. Der Exploid Scanner kann hier leider gut von schlecht nicht unterscheiden.

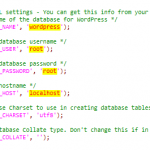

Das nebenstehende Bildbeispiel zeigt als möglicherweise gefährlicher Code eingestuften base64 Code aus dem Wysilja-Newsletter-Plugin.

Daher führt der Einsatz des Exploid Scanners zu einer Menge von Fehlalarmen.

Der Exploid Scanner findet auch nicht alle Schad-Codes.

Auf WordPress.org ist hierzu folgendes zu lesen:

This plugin (Exploid Scanner) searches the files on your website, and the posts and comments tables of your database for anything suspicious. It also examines your list of active plugins for unusual filenames.

It does not remove anything. That is left to the user to do.

Plugins reinigen

Wenn Sie nicht der Entwickler eines Plugins sind, dann wird es wirklich schwer für Sie in den möglicherweise tausenden von Codezeilen heraus zu finden, welche wohl den Schad-Code beherbergen. Also ist das Beste was Sie tun können, Ihr Plugins-Verzeichnis komplett zu löschen und alle benötigten Plugins frisch (!!!) zu installieren.

Yepp – das ist wirklich der einzige sichere Weg. Genauso sicher können Sie sein, dass Sie damit sehr viel Zeit verbringen. Tun Sie sich bitte den Gefallen und fertigen Sie vorab Screenshots von Ihren Plugin-Einstellungen an. So ersparen Sie sich zumindest die Zeit diese Einstellungen erneut auszutüfteln 😉

Das Upload Verzeichnis reinigen

Ein Scanner-Plugin findet für Sie eine „Schurken-Datei“ in Ihrem Upload Verzeichnis. Wenn Sie mit SSH-Befehlen vertraut sind, dann brauchen Sie nur den folgenden Befehl in Ihr Terminal-Programm zu schreiben:

find uploads -name "*.php" |

Verfügen Sie über keinen derartigen Scanner, so bleibt Ihnen nichts weiter übrig, als alle Dateien im Upload Verzeichnis selbst in Augenschein zu nehmen. Den SSH-Befehl können Sie trotzdem anwenden.

Es gibt keinen einzigen Grund für eine anständige .php-Datei sich in Ihrem Upload Verzeichnis aufzuhalten. Dieser Ordner wird ausschließlich für die Ablage von Mediendateien verwendet. Befindet sich dort eine .php Datei, so hat diese dort absolut nichts zu suchen!

Entfernen Sie derartige Dateien also umgehend.

Inaktive Themes reinigen

Wie oben bereits erwähnt, befinden sich WordPress Backdoors oft in inaktiven Themes.

Das Beste was Sie tun können: Löschen Sie diese

(Ja – dies beinhaltet auch die automatisch von WordPress vor-installierten Standard-Themes).

Sie können übrigens getrost darauf verzichten diese Themes daraufhin zu untersuchen, ob eine WordPress Backdoor dort versteckt war. Wenn ja, dann ist sie nach erfolgtem Löschen eben weg 😉

.htaccess Datei reinigen

Manchmal werden Redirect-Codes (auf die ungewünschten bösen Websites) in der .htaccess Datei aufgenommen. Löschen Sie einfach diese Datei, sie wird automatisch von WordPress neu angelegt. Vorsichtshalber gehen Sie aber (also bevor Sie via FTP die .htaccess Datei gelöscht haben) in Ihr WordPress Backend. Jetzt löschen Sie die .htaccess via FTP. In Ihrem Backend, unter Einstellungen „Permalinks“ klicken Sie auf die Schaltfläche „Speichern“. Eine neue .htaccess Datei wird angelegt.

Loggen Sie sich aus. Loggen Sie sich anschließend wieder ein.

Wenn Sie sich mit dieser Datei ohnehin gerade beschäftigen >> hier beschreibe ich, wie Sie Ihre WordPress Installation mit der htacess Datei wirklich sicherer machen können.

wp-config.php reinigen

Vergleichen Sie diese Datei mit der standardmäßig von WordPress ausgelieferten wp-config-sample.php Datei. Wenn Sie in der wp-config.php etwas entdecken, was dort nicht hinzugehören scheint, legen Sie zunächst eine Kopie vom Original an. Bedenken Sie, dass ein paar Zeilen in Ihrer Konfigurationsdatei sich durchaus vom Standard unterscheiden kann. DESWEGEN DIE KOPIE. Entfernen Sie dann alles, was nicht dazu zu gehören scheint.

Testen Sie: Funktioniert alles? Wenn nicht, fügen Sie Abschnittsweise den entfernten Code aus Ihrer Kopie wieder hinzu, solange, bis wieder alles funktioniert. Bleibt ein Rest? Dann haben Sie den Übeltäter aussortiert …

Wichtig:

Auch in der config.php von WordPress gibt es wichtige Sicherheitseinstellungen, die Sie unbedingt vornehmen sollten. Lesen Sie hierzu den Artikel >> Sicherheitsschlüssel in WordPress.

Datenbank reinigen – Scan für Exploits und SPAM

Ein einigermaßen intelligenter Hacker begnügt sich erfahrungsgemäß nie mit nur einer sicheren Stelle um eine Backdoor zu installieren. Sie installieren mehrere/zahlreiche WordPress Backdoors. Eine Datenbank voll von Datensätzen ist ein perfekter Ort, eine WordPress Backdoor unauffällig zu platzieren.

Hacker speichern verständlicherweise mit Vorliebe ihren Schad-Code in einer WordPress-Datenbank, um neue administrative Konten, SPAM Links, etc. anzulegen. Häufig kann man im WordPress Backend nicht erkennen, das es einen neuen Admin-Benutzer in Ihrem System gibt. Im Backend erscheinen z.B. zwei Admin Benutzer, die Datenbank verzeichnet aber drei. Die Chancen, dass Sie gehackt wurden sind dann recht hoch …

Wenn Sie sich mit SQL nicht wirklich auskennen, dann werden Sie wahrscheinlich wollen, dass ein Scanner den Job für Sie erledigt, Ihre Datenbank für Sie zu überprüfen. Der >> Exploit Scanner oder auch >> Sucuri (in der Vollversion) kümmern sich darum.

Sie denken, nun sei alles clean? Noch mal nachdenken & checken!

Okay, der Hack ist weg? Puh. Hold on, noch nicht wirklich entspannen.

Öffnen Sie Ihren Browser im Inkognito-Modus, um heraus zu finden, ob der Hack nicht doch noch da ist.

Manche Hacker sind wirklich clever. Sie verbergen ihren Hack vor angemeldeten Benutzern. Oft können nur nicht angemeldete Benutzer den Hack sehen (aber die können ja nicht wissen, dass es sich hierbei um einen Hack handelt).

Noch einen Schritt weiter: Versuchen Sie in Ihrem Browser den Useragent in like Google zu ändern. Manchmal zielen Hacker nur auf Suchmaschinen.

Wenn jetzt alles gut aussieht, dann ist die Wahrscheinlichkeit hoch, dass alles Gut ist … Sicher ist das aber nicht.

Nur mal so zur Info:

Wenn Sie 100% sicher sein wollen, dass es keinen Hack mehr gibt, dann löschen Sie Ihre aktuelle Website. Kein Scherz: Eine andere Garantie gibt es leider nicht. Kehren Sie dann in Ihren Backups zurück zu dem Punkt, an dem Sie sicher wissen, dass der Hack noch nicht da war. Diese Option steht leider nicht allen offen, vor allen denen nicht, die ohne Backups arbeiten …

Für Betreiber einer häufig aktualisierten Website ist dies mit Sicherheit auch keine wirklich befriedigende Option.

Wie kann man Hacks / WordPress Backdoors in der Zukunft verhindern?

Mein Nr. 1 Rat ist: Sichern Sie Ihre .htaccess Datei. Kein Schutz gegen potentielle Eindringlinge ist effizienter, als zu verhindern das diese überhaupt zum Admin-Bereich Ihrer Website vordringen können.

Lesen Sie dazu meine Artikel:

>> Die .htaccess Datei – So schützen Sie Ihre Website

Erwägen Sie möglicherweise einen Monitoring-Service zu starten .Sie können möglicherweise nicht alles überwachen, was auf Ihrer Website so vor sich geht.

Wenn dem so ist, dann sollten Sie ernsthaft darüber nachdenken einen kostenpflichtigen Monitoring-Service zu verwenden.

Für kommerzielle Sites ist es ein must have. Für kleinere Seiten sollte zumindest aber der Exploit Scanner zum Einsatz kommen.

Und – ich kann es nicht oft genug wiederholen:

Sichern Sie sich zudem durch starke Backup-Tools wie zum Beispiel VaultPress oder BackupBuddy ab, damit nicht alles verloren ist, wenn etwas schief geht …

Einige andere Dinge, die Sie tun können:

- Verwenden Sie sichere Kennwörter

- Verwenden Sie niemals den Usernamen admin für ein Administrator-Account. Wenn Sie diesen von WordPress standardmäßig vorgeschlagen Usernamen für Ihren Administrator-Account verwenden, so ändern Sie diesen bitte sofort. Was Sie hierbei zu beachten haben finden sie in meinem Beitrag >> WordPress Admin Account ändern.

- Beschränken Sie Loginversuche – Nutzen Sie >> Limited Login Attempts. Dieses Plugin ermöglicht es Ihnen, Benutzer zu sperren, die mehrfach erfolglos versuchen sich auf Ihrer Website anzumelden.

- Deaktivieren Sie Theme und Plugin Editors – Dadurch verhindern Sie, dass Benutzer Ihr Theme oder von Ihnen verwendete Plugins modifizieren werden können.

- Password Protect WP-Admin – Sie können das gesamte Verzeichnis WP-Admin mit einem Passwort schützen

- Deaktivieren Sie PHP Execution in bestimmten WordPress Verzeichnissen – Dies deaktiviert die PHP-Ausführung in den Upload- und andere Verzeichnissen Ihrer Wahl. So verhindern Sie, dass jemand der bereits erfolgreich PHP-Dateien in Ihr Upload Verzeichnis hochladen konnte, diese PHP-Scripte ausführen kann.

- Bleiben Sie UP TO DATE – Führen Sie stets die neuesten Aktualisierungen sowohl von WordPress, als auch von Ihnen verwendete Themes und Plugins durch.

- Schließlich: Nicht geizig sein, wenn es um Sicherheit geht. Die besten Sicherheitsmaßnahmen sind nach wie vor komplette und regelmäßige Backups. Halten Sie gute und regelmäßige Backups Ihrer Website vorrätig. Die meisten Hosting-Unternehmen erledigen dies leider nicht für Sie. Suchen Sie nach einer zuverlässigen Lösung wie BackupBuddy oder VaultPress. Nutzen Sie zumindest das Plugin WP-Backup und hinterlegen Sie Ihre Backups an einem sicheren Ort. Das schützt Sie nicht vor einem Hack, aber immerhin: Auf diese Weise – sollten Sie jemals gehackt werden – haben Sie einen soliden Wiederherstellungspunkt.

Wichtige Anmerkungen:

Ich hoffe, dieser Artikel kann Ihnen weiterhelfen. Basis für diesen Artikel ist der Original-Artikel How to Find a Backdoor in a Hacked WordPress Site and Fix It auf wpbeginner.com.

Ich habe diesen Artikel aus dem Englischen übersetzt und an vielen Stellen ergänzt. Meine diversen von mir betreuten WordPress Seiten wurden bis heute noch nicht von einem WordPress Hack betroffen und bis jetzt habe auch keinerlei WordPress Backdoor vermuten müssen. So musste ich bis jetzt die in diesem Artikel aufgeführten Maßnahmen noch nicht selbst anwenden. Insofern kann ich keinerlei Gewähr für die hier gemachten Maßnahmen übernehmen. Dennoch stellt der Artikel meiner Meinung nach eine solide Grundlage zur erfolgreichen Bekämpfung eines WordPress Hacks dar.

Bevor Sie die hier aufgeführten Abwehrmaßnahmen einleiten:

Erstellen Sie ein komplettes BackUp Ihrer Website her. Komplett meint:

Ein BackUp aller Dateien auf Ihrem FTP-Server. Ein BackUp Ihrer WordPress Installation. Ein BackUp Ihrer Datenbank(en). Führen Sie erst dann die oben aufgeführten Maßnahmen durch.

Seien Sie sich darüber im klaren, dass dieses BackUp auch den Schad-Code beinhaltet. Sichern Sie Ihre Backups auf einem externen Speicher.

Nach erfolgreicher Beseitigung des WordPress Hacks und sorgfältiger Prüfung aller Funktionen Ihrer Website vernichten Sie das vorab erstellte Backup. Erstellen Sie sodann erneut ein komplettes BackUp Ihrer Bereinigten Website.

Sollten Sie Fehler in dem Artikel entdecken, oder ergänzende Informationen haben, so hinterlassen Sie bitte einen Kommentar.

Ich korrigiere/ergänze gerne diesen Artikel, um ihn auf dem neuesten Stand zu halten.

Hi,

aus guter Erfahrung heraus kann ich berichten, dass heutzutage echt viele Bots unterwegs sind!

Viele dieser autonomen Systeme sind echt hartnäkig.

Ich habe einiges unternommen, um WordPress sicher zu machen, aber ich werde immer wieder eines besseren belehrt.

Zum Glück finde ich hier immer den passenden Rat. 🙂

Bolle

Hallo Bolle,

oh – dass hört sich nachleidvollen Erfahrungen an.

Es freut mich zu lesen, dass Du hier Hilfe findest.

Thorsten

Vielen dank für die Informationen. Es ist sehr hilfreich gewesen.

Gruß Anna

Hallo !

Das ist wirklich ein guter Artikel. Ich gehöre auch gerade zu den Geschädigten.

Meine Webseite wurde vom Provider gesperrt.

Wenn ich die WordPress Installation, die Themes usw. überprüfe, gehe ich dann auf das lokale Backup? Denn meine Seite ist – wie gesagt – gesperrt.

Gruß

Thomas

Ahoi Thomas,

es tut mir leid zu lesen, dass Deine Seite gehackt wurde. Ja – am besten verwendest Du Dein lokales BackUp. Beantworte Dir vorher einige Fragen:

1. Wie alt ist es?

2. Ist es noch aktuell?

3. Ist das BackUp vollständig (Files & Database?)

4. Ist es möglicherweise auch schon von dem Hack befallen?

Fallen die Antworten auf die ersten drei Fragen positiv aus, ist schon einiges gewonnen.

Du solltest als nächstes das BackUp nach den in meinem Artikel beschriebenen Methoden untersuchen, um einen möglichen Befall zu identifizieren. Gleichzeitig solltest Du Deinen Provider darum bitten Website und Datenbank auf dem Server zu löschen. Installiere ein frisches WordPress auf dem Server und zeige für den Übergang eine Wartungsseite an.

Wenn Du der Meinung bist, die Website ist wieder clean, kannst Du die BackUps wieder einspielen. Am besten richtest Du dann die beschriebenen Sicherheitsbarrieren ein:

Zum Artikel: So sichern Sie Ihre .htaccess.Datei

Das Plugin Limited Login Attempts

Das Plugin Exploit-Scanner

Da ist also noch so einiges für Dich zu tun.

Ich drücke Dir die Daumen,

Thorsten

Wow, toller Artikel mit sehr vielen wertvollen Informationen in sehr kompakter Form. Ich denke, dass das Thema WP-Sicherheit in absehbarere Zeit eines der zentralen Themen im Bereich Open Source CMS werden wird.

Vielen Dank für den Artikel – habe ihn gleich mal unter meinen Favoriten gespeichert 🙂

Ciao,

Mirjam

Ahoi Mirjam,

vielen Dank für Deinen tollen Kommentar!

Ja, Du hast recht – die beständig steigende Beliebtheit von WordPress nimmt auch auf der dunklen Seite der Macht zu – Stichwort Hacker.

Hoffentlich steigt im selben Maße auch das Bewusstsein der Betreiber von WordPress-Websites.

Letztendlich sind sie es, die einen wesentlichen Beitrag zum weiteren Erfolg von WordPress leisten müssen.

Denn auch die Sicherheitsaspekte stellen ein bedeutsames Qualitätsmerkmal eines Content Management Systems dar.

Viele Grüße aus Hamburg,

Thorsten

>> WordPress Viagra Webseiten-Spam

ein Erfahrungsbericht von Ralph Lindner

Vielen Dank, sehr gut erklärt, wirksame Tipps, die ich in meine Blogs einbauen werde.

Hallo, vielen Dank und viel Erfolg bei der Umsetzung!

Grüße aus Hamburg,

Thorsten